Palantir-Dossier: IT der Sicherheitsbehörden – US-Anbieter auf dem Vormarsch – Teil 8

Das Portal Police-IT widmet sich ausführlich dem Themenkomplex Polizei und Informationssysteme, der für jede und jeden relevant ist, da es uns alle jederzeit und unmittelbar betreffen kann. Mit freundlicher Genehmigung der Herausgeberin und langjährigen Expertin für polizeiliche Informationssysteme, Annette Brückner, veröffentlicht RT Deutsch Teile des auf Police-IT erschienenen Dossiers zu Palantir.

Alle auf RT Deutsch erschienenen Teile des Palantir-Dossiers finden Sie hier.

Teil VIII – Wie Palantir (in den USA) mit Kunden, Daten und Rechten umgeht

In den fast zehn Jahren, in denen Palantir in den Vereinigten Staaten auch für Polizeibehörden arbeitet, konnten viele Kunden ihre Erfahrungen mit diesem Anbieter machen. Medienberichte darüber geben einen Einblick in die Charakterzüge dieser Firma, ihr Geschäftsmodell und – in Grenzen – auch in ihre Ethik im Umgang mit Kunden, Daten und Rechten. Ob sich daran grundsätzlich viel ändert, wenn jetzt auch in Good Old Germany Geschäfte gemacht werden?

Was bisher aus dem hessischen Untersuchungsausschuss nach außen gedrungen ist, lässt nicht darauf schließen: Kosten "in Millionenhöhe", extreme Intransparenz bei der Vergabe, Unklarheiten darüber, welche Datenquellen eigentlich genutzt werden, oder eine mögliche "Backdoor" in dem von Palantir BETRIEBENEN System Hessendata. Das alles findet sich auch schon in den Medien in den USA über den Einsatz von Palantir-Software bei US-amerikanischen Polizeibehörden. Dass sich daran nichts ändert, wenn Palantir in Deutschland tätig wird, dafür spricht auch die Personalunion. Denn der CEO der amerikanischen Mutter, Dr. Alex Karp, hat in Frankfurt promoviert und ist auch Geschäftsführer der deutschen Niederlassung.

Aktuelle Produkte und Preise von Palantir

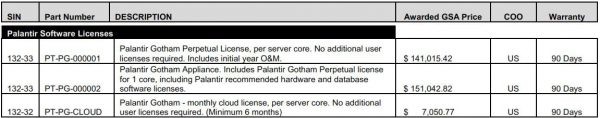

Die folgenden Angaben stammen aus einer Übersicht von Produkten, Konditionen und Preisen, die Palantir per 27.09.2018 mit der US-amerikanischen General Services Administration (GSA) vereinbart hat.

Die GSA ähnelt dem Beschaffungsamt des Bundesministeriums des Innern in Deutschland. Hier wie dort werden zwischen Anbietern und diesem Amt Rahmenvereinbarungen getroffen, innerhalb derer die angeschlossenen Behörden dann Einzelverträge abschließen können.

Das Palantir-Geschäftsmodell

Palantir verwendet ein ziemlich altes Geschäftsmodell, das Rockefeller zugeschrieben wird. Dieser kurbelte damit den Absatz von Lampenöl an. Später kamen die Hersteller von (nicht elektrischen) Rasierapparaten auf die gleiche Idee. Das Konzept ist in beiden Fällen das gleiche: Verkaufe dem Kunden ein Basisgerät, wie die Öl-Lampe oder den Rasier-Apparat und verdiene danach, zeitlich nahezu unbegrenzt, am Verkauf von Lampenöl oder Rasierblättern.

Softwarelizenzen als Basisausstattung

Übertragen auf Palantir bedeutet das: Anfangs sind die Nutzungsrechte an der Gotham-Software zu erwerben. Diese werden nach "Server-Cores" abgerechnet, also pro CPU-Board eine Lizenz. Sie haben – jedenfalls nach der aktuellen GSA-Preisliste – einen ziemlich überschaubaren Preis:

- 141.000 US-Dollar für jede Gotham-Lizenz für jeden Server-Core bzw.

- rund 151.000 US-Dollar, wenn zusätzlich auch noch die Server-Hardware bei Palantir gekauft wird.

Je mehr Daten, desto mehr Softwarelizenzen/Server-Cores werden gebraucht

Was bei den Öllampen das Öl ist, sind bei Palantir die Daten: Je mehr Daten aus externen Quellen integriert werden sollen, desto größer wird der Hunger nach weiteren Server-Cores. Sonst wäre ja auch nicht zu erklären, dass die Oppositionsparteien im hessischen Landtag nach Einsicht in die Vertragsunterlagen zu der Aussage kamen, dass das Land Hessen für Palantir Kosten "in Millionenhöhe" aufwendet. Das muss also schon eine ganz schön "fette" Server-Ausstattung sein. Oder Palantir berechnet für deutsche Behördenkunden ganz andere Preise als in den USA.

Falls Sie jetzt fragen, warum immer mehr Daten eingefüttert werden: Das ist eine Erfahrung, die sich wie ein roter Faden durch diverse Berichte über den Einsatz von Palantir in US-amerikanischen Polizeibehörden zieht. Das System wird angeblich umso effektiver und nützlicher, je mehr Daten darin zusammengeführt und gespeichert werden. Was zur Folge hat, dass auch immer mehr Datenquellen sukzessive integriert werden. Was wiederum zur Folge hat, dass mehr Server bzw. Server-Cores gekauft und damit auch die jährlichen Pflegegebühren wachsen. Denn die müssen pro Server-Core bezahlt werden. Weiter unten im Text folgt ein Beispiel, wie es beim Joint Intelligence Information Center in Los Angeles innerhalb weniger Jahre zu einem immensen Aufwuchs von Daten kam.

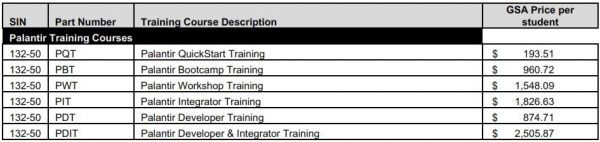

Schulungen für Nutzer und Systembetreuer, vor allem in der Einführungsphase

Schulungen für Nutzer und Systembetreuer werden pro Teilnehmer und Kurs berechnet. Für einen vierstündigen "Quickstart" sind 194 US-Dollar fällig, für ein eintägiges "Bootcamp" 961 US-Dollar, bzw. 1.549 US-Dollar für einen eintägigen Workshop und 2.506 US-Dollar für einen dreitägigen Kurs für Entwickler und Integratoren.

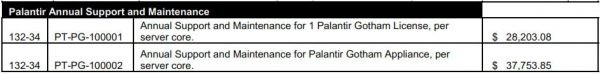

Jährliche Software-Pflegegebühren

Pro Server-Core-Lizenz und Jahr wird ferner eine pauschale Gebühr für die Softwarepflege fällig. Palantir bezeichnet dies als "Software Maintenance as a Service". Sie kostet nach der aktuellen US-amerikanischen Preisliste:

- 28.203 US-Dollar bzw.

- 37.754 US-Dollar, wenn Palantir auch die Hardware geliefert hat und wartet.

Palantir verpflichtet sich dafür im Gegenzug zur Lieferung von Fehlerkorrekturen in Form von Patches oder Software-Updates/Upgrades, um die "allgemeine Funktionsfähigkeit und Nutzbarkeit" der Softwareprodukte aufrechtzuerhalten (was im Zweifelsfall ein Anlass für treffliche Debatten zwischen Kunden und Palantir sein kann, jedoch nicht unbedingt zur Fehlerkorrektur führen muss).

Ferner gehören zu diesen Softwarepflege-Leistungen Informations- und Kommunikationsangebote im Web, wie Blogs, Diskussionsforen, Online-Hilfe-Bibliotheken, FAQs, sowie in begrenztem Umfang genereller technischer Support, elektronisch oder via E-Mail, mit deren Hilfe der Nutzer "Probleme selbst diagnostizieren" kann.

Wir stellen uns vor, welche Freude bei Systemadministratoren in einer deutschen Polizeibehörde aufkommt, wenn das System nicht tut, was der Betreiber erwartet, und nach Stunden oder Tagen Hilfe zur Selbstdiagnose – auf englisch – via E-Mail eintrudelt. Denn die Responsezeiten, das wurde über einen anderen Palantir-Polizeikunden in den USA berichtet, konnten in der Vergangenheit schon mal ein paar Wochen lang sein.

Gewährleistungsfrist

Die Gewährleistungsfrist für die Palantir-Software, wie sie in der GSA-Preisliste ausgewiesen ist, beträgt nur 90 Tage. In Deutschland sind in den behördenüblichen EVB-IT-Verträgen mindestens 12 Monate üblich. Denn in den ersten drei Monaten wird ein solches System erst einmal installiert und kundenspezifisch eingerichtet, auch werden die ersten Anwender und Systembetreuer geschult. Ob ein Systemverhalten tatsächlich ein SoftwareFEHLER ist, der einen Mängelbeseitigungsanspruch nach sich zieht, ist erfahrungsgemäß in dieser Phase nicht festzustellen. 90 Tage wären daher viel zu kurz.

Kundenspezifische Dienstleistungen

Alle anderen Leistungen sind kundenspezifische Dienstleistungen, die gesondert zu beauftragen und abzurechnen sind.

Abrechnung nach Zeitaufwand

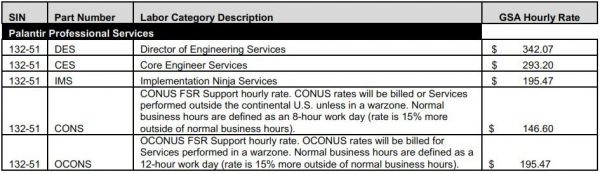

In der GSA-Preisliste sind dafür Stundensätze, je nach Mitarbeiterqualifikation, zwischen 147 und 342 US-Dollar ausgewiesen. In Berichten über Kundeneinsätze, z. B. bei JPMorgan, ist von durchschnittlichen Kosten von 3.000 US-Dollar pro Manntag die Rede.

Was sind typische kundenspezifische Dienstleistungen?

Als kundenspezifische Dienstleistungen gelten:

- Initialer Support bei der Installation und Inbetriebnahme

- Einrichtung des kundenspezifischen (sic!) logischen Informationsmodells (es definiert, welche Informationsobjekt-Typen, welche Beziehungstypen und welche Attributtypen verwendet werden)

- Einrichtung der beim Kunden vorhandenen Kataloge, wie z. B. für Attributbegriffe (etwa die relevanten Straftaten, Art der polizeilichen Maßnahmen, Ortsnamen, feststehende Begriffe für Geschlecht, Haar- oder Augenfarbe), für die Dienststellenstruktur sowie die Stammdaten für alle vorgesehenen Nutzer

- Integration der anzubindenden Datenquellen durch Implementierung von Schnittstellen oder Import-Routinen

- Umsetzung von kundenspezifischen Analyse- und Auswertungsanforderungen

Palantir-Ingenieure auf vorgeschobenem Posten: die Foreward Deployed Engineers (FDE)

Palantir setzt für Dienstleistungen direkt beim oder für den Kunden so genannte "Foreward Deployed Engineers" (FDE) ein. Der Begriff "foreward deployed" stammt eigentlich aus dem militärischen Sprachgebrauch und steht für den Einsatz auf vorgeschobenem Posten.

Ein ehemaliger Foreward Deployed Engineer (FDE) von Palantir schrieb dazu in einem Blog: "Sie [FDEs] kümmern sich um alles, was diesem speziellen Kunden dazu verhilft, den größtmöglichen Wert aus seinen Daten zu ziehen. (…) In der Rolle als FDE entwickelst Du Dinge Hals über Kopf. Irgendein Hack [= Stück Software], das es JETZT tut, ist besser als eine saubere Lösung nach ein paar Monaten. Du probierst herum und findest heraus, was am besten funktioniert." Von den rund 2.000 Palantir-Mitarbeitern weltweit sollen rund die Hälfte solche vorgeschobenen Dienstleistungen beim bzw. für den einzelnen Kunden erbringen.

Eine solche Form der "Software-Pflege" – der schnelle Hack, "Hauptsache es läuft (zur Zeit)" – führt in der Zukunft erfahrungsgemäß zu erheblichen Schwierigkeiten. Kaum getestet, nicht mit anderen Komponenten integriert, nicht auf Seiteneffekte geprüft und meist undokumentiert, resultieren daraus die Probleme, die bei einem späteren Code Review zum Ergebnis führen, dass das System immer unwartbarer wird.

Hohe Folgekosten

Ausufernde Kosten, jedenfalls aus Sicht des Kunden, haben schon mehrere Kunden von Palantir in den Vereinigten Staaten dazu bewogen, die Zusammenarbeit zu beenden. So jüngst auch das New York Police Department (NYPD), das den Vertrag mit Palantir zu Ende Juni 2017 beendet hat. Diese Behörde hatte bis 2015 an Palantir jährliche Rechnungen in Höhe von 3,5 Millionen US-Dollar bezahlt und sich dann dazu entschlossen, einen Ersatz für das Palantir-System auf der Basis von IBM-Standardkomponenten selbst zu entwickeln. Das neue System – es heißt COBALT – ist nach Angaben aus dem NYPD billiger und benutzerfreundlicher und gibt der Behörde wesentlich mehr Kontrolle über ihr eigenes System. Auch Home Depot, eine sehr große US-amerikanische Baumarktkette, hatte wegen der hohen Kosten für das Palantir-System seinen Vertrag im Jahr 2016 gekündigt.

Ähnliche Klagen gab es auch von Polizeibehörden an der Westküste. Vier große Organisationen, das Los Angeles Police Department (LAPD), das Los Angeles Sheriff Department (LASD), das Long Beach Police Department (LBPD) und das Joint Regional Intelligence Center (JRIC) in Los Angeles verlangten 2015 eine Besprechung mit Palantir, bei der es um die Preisstruktur, die Service Level Agreements und den Zugriff auf die Daten gehen sollte. Dieses Treffen fand im Juli 2015 statt, hatte allerdings offensichtlich nicht den erhofften Erfolg. Denn ein Jahr später gaben allein diese vier Behörden zusammen um die 15 Millionen Dollar für Palantir aus. Das war der höchste Jahreswert, den diese vier jemals erreichten.

Dienstleistungen als Wachstumsbremse für Palantir

Der hohe Anteil von Erlösen aus solchen Dienstleistungen wird von Fachleuten als Wachstumsbremse angesehen. Denn Palantir kann die Verkäufe im Polizeimarkt nur in dem Umfang steigern, in dem es auch im jeweils benötigten Zeitraum entsprechende Dienstleistungen zur Verfügung stellen kann. Diese sind jedoch abhängig von der Verfügbarkeit von qualifizierten und trainierten Mitarbeitern. Und solche sind nicht beliebig zu vermehren. In der starken Abhängigkeit von den kundenspezifischen Dienstleistungen liegt also ein Risiko für das weitere Wachstum von Palantir, gerade in einer Zeit, in der die Firma einen Börsengang vorbereitet.

Es gibt Anzeichen dafür – etwa aus dem inneren Führungskreis – und es ist auch nur plausibel, dass Palantir aus geschäftlichen Gründen bestrebt sein muss, den Anteil an kundenspezifischen Dienstleistungen zu reduzieren. Das kann vor allem dadurch geschehen, dass immer mehr auf Standardroutinen (z. B. für den Import von Daten) und auf Standardauswertungen gesetzt wird. Dies läuft auf eine Automatisierung der kriminalistischen Analyse und Auswertung hinaus und ist damit das Gegenteil von dem, was sich die Entscheider aus der kriminalpolizeilichen Fachlichkeit wünschen. Hinzu kommt: Ob standardisierte Auswertungen bei einem Einsatz in fachlich unterschiedlichen Kriminalitätsbereichen – von Falschgeld über Kinderpornografie bis politisch motivierte Kriminalität – tatsächlich gute, geschweige denn bessere Ergebnisse als bisher liefern werden, bleibt abzuwarten.

Umgang mit Daten, Eigentum an Daten

Nach den Anschlägen vom September 2001 wurden in den USA auf Betreiben des Departments of Homeland Security sogenannte Fusion Centers eingerichtet. Es handelt sich um Einrichtungen, die behördenübergreifend Informationen über mögliche Gefährdungen und Gefährder sammeln und dazu von den Sicherheitsbehörden auf lokaler, regionaler, Bundeslands- und Bundesebene mit entsprechenden Informationen versorgt werden. Nachvollziehbar ist bei dieser Aufgabenstellung zweierlei:

- In den Fusion Centers müssen Informationen aus ganz unterschiedlichen Datenbanken bzw. Datenquellen verarbeitet werden. Diese weisen unterschiedliche Datenbankstrukturen und Datenformate auf.

- Je intensiver der so entstehende zentrale Schmelztiegel für Informationen, sprich also das Palantir-System, genutzt wird, desto größer wird der Appetit nach noch mehr Daten aus anderen Quellen.

"Je mehr Daten, desto besser" – am Beispiel des JRIC

Geradezu typisch ist der Aufwuchs mit immer mehr Datenquellen für das System des Joint Regional Intelligence Center (JRIC) in Los Angeles beschrieben. Dieses Fusion Center ist regional zuständig für die Metropolregion von Greater Los Angeles.

Wired schreibt dazu:

1) In einem ersten Schritt werden die Datenbanken integriert, auf die die Polizei direkten Zugriff hat. Das wären, auf deutsche Verhältnisse übertragen, INPOL-Z als das zentrale Sach- und Personenfahndungs- und Auskunftssystem, ggf. relevante Datenbanken des kriminalpolizeilichen Meldedienstes (KPMD) für spezifische Deliktsbereiche, wie z. B. innere Sicherheit, politisch motivierte Kriminalität oder organisierte Kriminalität, sowie das jeweils behörden-eigene Vorgangsbearbeitungssystem (in Hessen ComVor) und Fallbearbeitungssystem (in Hessen wohl noch CRIME).

2) Dieser Anfangsausbau war, zumindest beim JRIC, allerdings nur die Spitze des Eisbergs: Palantir schuf in der Folge Zugriffsmöglichkeiten auf ein ganzes Universum an Datenbanken, die normalerweise für die allgemeine Öffentlichkeit nicht zugänglich sind. In Deutschland würde man hier insbesondere denken an das Ausländerzentralregister (AZR), an ZEVIS, das zentrale Verkehrsinformationssystem des Kraftfahrt-Bundesamtes oder an das Melderegister, das Waffenregister oder das Personalausweisregister.

Genaue Angaben darüber, welche Datenquellen in einem Palantir-System eigentlich genutzt werden, gibt es übrigens weder für die Installationen in Amerika und bis jetzt auch nicht für Palantir/Hessendata.

3) Beim JRIC ging es dann weiter mit Millionen von Informationen aus dem System, in dem die Anrufe bei der 911-Notrufnummer (in Deutschland: 110) und deren Bearbeitung erfasst werden. Hinzu kam ferner noch die Datenbank darüber, welcher Polizeibeamte in welcher Polizeidienststelle an welchem Tag und in welcher Schicht Dienst hatte.

4) Ein Jahr später kamen dann Datenbanken von den regionalen Kriminaldienststellen hinzu. Dazu gehörten insbesondere Anhaltemeldungen und sogenannte "field interviews". Das sind Protokolle über Gespräche von Polizeibeamten mit Personen, die als gefährdet eingestuft werden. Sie enthalten Name, Adresse, aktuelles Fahrzeug, derzeitige Freundin, Tätowierungen und liefern so bei systematischer Speicherung und Erschließung eine sehr gute Basis für aktuelle Erkenntnisse über kriminelle Banden und deren Mitglieder. In Deutschland wäre ähnliches möglich mit standardisierten und systematisch elektronisch gespeicherten Anhaltemeldungen bzw. Gefährder-Ansprachen.

5) 2011 wurde dann das California Law Enforcement Telecommunications System (CLETS) integriert, ein vernetztes Informationssystem für die Sicherheitsbehörden in Kalifornien. Darin sind unter anderem die Kriminalakten gespeichert, das Führerscheinregister (in Deutschland vergleichbar mit dem sogenannten "Punkte-Register" beim Kraftfahrt-Bundesamt) und das zentrale Fahrzeugregister. Mit der Integration dieser Datenbanken wurde endgültig die Grenze überschritten hin zu Informationssystemen, in denen Informationen über Millionen von Bürgern gespeichert sind, die überhaupt nichts mehr mit der Polizei zu tun hatten und haben.

6) Nach der Integration des CLETS gingen dann die Schleusen auf: 2012 integrierte Palantir die Daten aus den großzügig im Bundesstaat verteilten Kennzeichen-Lesesystemen. Ferner eine Kopie der Datenbanken über Verkehrsverstöße und es schuf eine Verbindung zu der FBI-Datenbank über Ereignisse mit Terrorismusbezug.

7) Bis 2014 erweiterte Palantir dann die Möglichkeit, um in diesem gigantischen Datenbestand gezielt nach Personennamen, Kfz-Kennzeichen, Schlüsselworten, nach Adressangaben und sogar nach Tätowierungen zu suchen.

8) 2015 wurde das System in insgesamt 25 dem JRIC zugeordneten Dienststellen genutzt und zwar von rund 5.500 Nutzern. Bis 2017 hatte sich die Zahl der Nutzer dann schon mehr als verdoppelt, auf rund 12.000 Nutzer.

Das Lock-In-Syndrom

Das New York Police Department machte nach seiner Kündigung der Zusammenarbeit mit Palantir eine unangenehme Feststellung. Es kam nämlich zu einer Debatte mit Palantir darüber, wer eigentlich Eigentümer der Analyse-Ergebnisse ist, die mit dem Palantir-System produziert wurden. Wohl gemerkt: Es geht hier nicht um die DATEN, die das NYPD in das System eingespeist hat, sondern um die Analyse-ERGEBNISSE, die das Palantir-System daraus gewonnen hat. Das sind zum Beispiel Auswertungen über das Netzwerk, dem ein bestimmtes Bandenmitglied angehört. Oder über Bewegungen auf Strecken und zu Anlaufadressen, die ein beobachtetes Fahrzeug in einem gewissen Zeitraum zurückgelegt hat. Das NYPD jedenfalls bat Palantir im Februar 2017 um eine Kopie (sic!) dieser Analyse-Ergebnisse. So berichten es jedenfalls Personen, die mit dieser Angelegenheit vertraut sind. Doch nachdem die Firma dann im Mai eine entsprechende Datei zur Verfügung gestellt hatte, weigerte sie sich, auch ein Verfahren mitzuteilen, mit dem die darin angeblich enthaltenen Analyse-Ergebnisse in das neue System – COBALT – des NYPD transformiert werden könnten. Und zwar mit dem Verweis darauf, dass damit die intellectual property, also Geschäftsgeheimnisse von Palantir, offengelegt werden würden.

Das NYPD bat Palantir daraufhin, die Analyseergebnisse selbst in ein migrierfähiges Format zu überführen. Palantir lieferte dann im Juni eine Datei, die tatsächlich lesbar war. Doch bei der näheren Untersuchung durch das NYPD stellte sich heraus, dass diese Datei lediglich die OriginalDATEN enthielt, die beim NYPD eingespeist worden waren. Die Analyseergebnisse schienen jedoch nach wie vor zu fehlen. Der Vertrag zwischen NYPD und Palantir lief dann Ende Juni 2017 aus. Der Behörde verblieb auch nach Vertragsende die Möglichkeit, "ihr" Palantir-System weiterhin zu benutzen und somit auch die entsprechenden Analyse-Ergebnisse weiterhin anzusehen. Wenn es jedoch nicht möglich ist, die "alten" Analyse-Ergbnisse aus dem bisher genutzten Palantir-System im neuen System – COBALT – zu ergänzen, ggf. auch zu korrigieren und zu erweitern, müssen für jede einzelne Auswertung ZWEI SYSTEME befragt werden. Und das ist ein erheblicher zusätzlicher Zeitaufwand.

Daten mit anderen teilen – geht nur, wenn die auch "Palantir" benutzen

Palantir verkauft seine Technologie an Polizeibehörden mit dem Versprechen, dass es Datensilos aufbricht, Datenbanken miteinander verbindet und die Möglichkeit schafft, dass Behörden aus unterschiedlichen Gesetzgebungen (Polizeigesetze!) Daten miteinander teilen, um so jedermann Zeit und Ressourcen zu sparen. Dieses Versprechen ist jedoch mit einem großen Pferdefuß versehen: Man bekommt diesen Vorteil nicht, solange nicht andere Behörden ebenfalls Palantir benutzen.

Das Central California Intelligence Center (CICC) in Sacramento musste dies auf schmerzliche Weise erfahren, als es Daten mit der lokalen Polizeibehörde und anderen Fusion Centers austauschen wollte. Denn Schnittstellen für den Datenaustausch existierten nicht. Datenaustauschverfahren existierten auch nicht. Alle anderen Fusion Centers in Kalifornien benutzten Palantir-Systeme. Die einzige Möglichkeit, um mit diesen Centers Informationen zu teilen, bestand demnach darin, ebenfalls ein Palantir-System zu kaufen.

Auch diese Erfahrung ist in deutschen Polizeibehörden nicht neu. Seit ca. 2005 haben sich zwei Drittel der Polizeibehörden der Bundesländer und die beiden Polizeibehörden des Bundes auf Fallbearbeitungssysteme auf der Basis von RS-Case der Firma Rola Security Solutions angeschafft. Dies geschah in der ebenso ungeprüften wie unerschütterlichen Annahme, dass man schon Daten austauschen kann, wenn alle das gleiche System benutzen. Eine ähnliche Annahme lag dem Fiasko mit INPOL-Fall als Systemplattform für die kriminalpolizeilichen Meldedienste und Sondermeldedienste zugrunde. In beiden Fällen lag der Fehler NICHT darin, auf das gleiche System zu setzen. Sondern vielmehr darin, dass man den einzelnen Betreiber-Behörden (oder im Falle von INPOL-Fall den zuständigen Fachgruppen) erlaubt hat, dass in jedem einzelnen Fall ein spezifisches logisches Informationsmodell entwickelt und eingesetzt wurde. Peinlich war, insbesondere im Fall von INPOL-Fall, dass die so hoch-kompetente Projekt-Führungsriege im BKA das Problem noch nicht einmal richtig erkannt hatte, geschweige denn rechtzeitig gegengesteuert hat. Jahre später beklagte sich der IT-Direktor des BKA in einem Gespräch mit mir darüber, dass "wir jetzt 150 verschiedene Datenbanken" haben. Leider versäumte man auch danach noch, die richtigen Schlussfolgerungen für den nächsten Ansatz einer Systementwicklung zum Teilen von Informationen zu ziehen. Diese erhielt den Namen PIAV – Polizeilicher Informations- und Analyseverbund. Und auch da gibt es wieder fachspezifische Varianten des logischen Informationsmodells, genannt "PIAV-Cluster".

Es kann einem nur Angst und Bange werden. Denn die Frage nach der Ursache für das Scheitern bei der Entwicklung von IT-Systemen für deutsche Polizeibehörden wurde bisher weder gestellt noch beantwortet. Doch jetzt soll auf der Schnellspur und getragen von einer vieles versprechenden und hohe Rechnungen stellenden US-amerikanischen Firma, die ihrerseits unter Erfolgsdruck steht, ein Problem gelöst werden, dessen Wichtigkeit für das bisherige Scheitern noch immer nicht erkannt wurde. Damit wird wahrscheinlich, dass ein und derselbe Fehler nun zum dritten Mal gemacht wird!

Daten mit Tauschwert

In den USA haben nicht-polizeiliche Datenbanken eine lange Tradition. Diese enthalten Informationen über den normalen Bürger, sein Einkaufsverhalten, seine Kreditwürdigkeit, sein Immobilieneigentum, eventuelle Ordnungswidrigkeiten und Vorstrafen, und natürlich Telefonnummern, E-Mail-Adressen und Wohnanschriften. ACCURINT ist ein solches System, das nach Angaben seines Anbieters LexisNexis aktuell 65 Milliarden Datensätze enthält. 2012 bemühte sich die Firma Palantir um ein Projekt mit der Polizei von New Orleans, eine Metropole im Südosten der Vereinigten Staaten, die nicht nur durch den Hurrican Katrina und seine Folgen stark in Mitleidenschaft gezogen war, sondern im Jahr 2013 auch die sechsthöchste Rate an Mordfällen in den Vereinigten Staaten aufwies.

New Orleans war nicht der einzige Fall, in dem die Beschaffung eines Palantir-Systems auf den üblichen, offiziellen und kontrollierbaren Wegen vermieden wurde. Ähnlich lief es auch beim Los Angeles Police Department. Die Zusammenarbeit zwischen Palantir und dem New Orleans Police Department (NOPD) begann 2012 und wurde von der Firma als "philanthropische Beziehung" dargestellt. Getreu dem Motto "eine Hand wäscht die andere" hatte allerdings auch Palantir seinen Nutzen aus dieser Projekt-Beziehung. Im Januar 2013 gestattete New Orleans nämlich der Firma, das Nutzerkonto der Stadt bei der ACCURINT-Datenbank zu benutzen. Palantir konnte also bei Bedarf auch in dieser Datenbank Abfragen durchführen über Personen, Fahrzeuge, Adressen etc., die im Rahmen einer Analyse und Auswertung auffällig wurden (wie bereits in Teil V dargestellt, werden solche Abfragen in externen Informationssystemen heute in die Revisioning Database von Gotham übernommen).

Dieses Vorgehen ist nicht nur rechtlich, sondern auch fachlich fragwürdig. Denn ein solcher Auszug aus einer Datenbank wie ACCURINT ist eine Momentaufnahme, von der niemand sagen kann, ob die darin enthaltenen Details zum Zeitpunkt der Analyse und Auswertung noch richtig, vollständig und aktuell sind. Solche Daten aus ungeklärten Quellen von fragwürdiger Relevanz und von ungesicherter Qualität zur Grundlage von kriminalistischen Auswertungen zu machen, führt im harmlosen Fall "nur" zu Auswertungen mit geringer Aussagekraft und in schlimmeren Fällen zu völlig falschen Annahmen.

Wie The Verge im März 2018 berichtete, hat auch das New Orleans Police Department inzwischen seinen Vertrag mit Palantir beendet.

Intransparenz

Intransparenz ist ein ganz wesentliches Merkmal der Analyseplattformen von Palantir für die Polizei. Nicht nur bei den Vergabeverfahren, bei denen häufig die gesetzlichen Vorgaben mit nicht überprüfbaren Behauptungen "kreativ" umgangen werden. Sondern auch Intransparenz darüber, welche Quellsysteme eigentlich benutzt werden und woher die Daten stammen, die auf der Palantir-Analyseplattform ausgewertet werden. Das hat sich ja, trotz der noch kurzen Laufzeit des Systems in Hessen, auch dort schon bestätigt (siehe Teil II und Teil III).

Wired verweist in diesem Zusammenhang auf eine Merkwürdigkeit: Die Ergebnisse der Analyse und Auswertung, die das Palantir-System produziert, finden sich eigentlich nie in den entsprechenden Anklageschriften wieder. Die Strafverfolgungsbehörden versuchen hier unter dem Radar zu bleiben. Vermutlich deshalb, weil sie die Furcht haben, dass Strafverteidiger und auch Richter wissen möchten, woher bestimmte "Erkenntnisse" eigentlich stammen. Und vermutlich auch deswegen, weil sie sich nicht ins Handwerkszeug schauen lassen möchten, d. h., nicht zu erkennen geben möchten, mit welchen unterschiedlichen Datenquellen hier eigentlich gearbeitet wird.

Palantir, Bürgerrechte und Datenschutz

Palantir selbst gibt sich als das harmlose Lamm. Geworben wird damit, dass Datenschutz und der Schutz von Bürgerrechten sozusagen im System eingebaut seien. Beobachter sehen die Nutzungsmöglichkeit und die tatsächliche Nutzung des Systems allerdings wesentlich kritischer. Daher gibt es zum Beispiel in Kalifornien auch schon Bestrebungen, dass die Aufsicht und Kontrolle solch einzigartig leistungsfähiger Systeme, wie das von Palantir, gesetzgeberisch geregelt werden müssten. Verlangt werden unter anderem Transparenzberichte, Kontrolle und vorherige Genehmigung durch öffentliche Gremien, Berichte darüber, welche Daten verwendet werden, sowie Berichte über Missbrauch und darüber, wie viele Fälle bzw. Vorgänge durch das System tatsächlich aufgeklärt und abgeschlossen werden konnten.

Erfolgreiche Klage gegen die ausufernde Datennutzung

Im Sommer 2017 haben die amerikanische Nicht-Regierungsorganisationen Electronic Frontier Foundation (EFF) und die American Civil Liberties Union (ACLU) gemeinsam beim Obersten Gericht von Kalifornien ein Urteil gegen die oben beschriebene ausufernde Nutzung der Daten von Kennzeichen-Lesesystemen erwirkt. Das Gericht entschied, dass das (anlasslose) Sammeln von Daten über Millionen von Fahrern, die sich an Recht und Gesetz halten, nicht "Informationen im Rahmen einer Ermittlung" sein können. Auch die "reine Spekulation der Polizei" über die möglichen Schäden durch die Offenlegung solcher Überwachungspraktiken könne das große Interesse der Gesellschaft an Einsicht in solchen Verfahren nicht überwiegen.

Doch so positiv diese Entscheidung auch ist, Datenschutz und Bürgerrechte gegen ausufernde Überwachungspraktiken werden immer den Kürzeren ziehen, solange die Polizeibehörden als Betreiber und der Anbieter gemeinsam eisern Stillschweigen darüber bewahren, welche Datenquellen eigentlich herangezogen werden. Denn selbst wenn sich ein Kläger fände, wüsste der nicht substantiiert zu benennen, wogegen eigentlich geklagt wird. Dann erst könnte er ein Klageverfahren anstrengen und in letzter Instanz auch gewinnen. Darüber vergehen Jahre, in denen die Polizei auf der Basis solcher Gesetze ausufernde Überwachung betreiben kann. Was ja im Bundesinnenministerium bestens bekannt ist, wie die Gesetzgebung zur Vorratsdatenspeicherung, das BKA-Gesetz oder das BfV-Gesetz belegen.

Aktuelle Gesetzgebung zum Polizei- und Ordnungsrecht schafft Vorkehrungen zum Einsatz von Big Data in der Polizeiarbeit

In Deutschland ist ein weiteres Phänomen zu beobachten. Anders als bei der technischen Entwicklung ihrer polizeilichen Informationssysteme sind der Bund und die Länder bei ihrer Gesetzgebung zur inneren Sicherheit sehr proaktiv:

- Das beweist die im Hinblick auf Palantir aufgenommene Vorkehrung in §25a des neu überarbeiteten Hessischen Polizeigesetzes (siehe Teil II und Teil III).

- Und auch die in den letzten Tagen aufgeflammte Diskussion über die vorgesehene Änderung am Straßenverkehrsgesetz: Um Einfahrkontrollen für alte Diesel-Fahrzeuge in mit Fahrverboten belegte städtische Gebiete zu kontrollieren, will Verkehrsminister Andreas Scheuer (CSU) anlasslos, und in den betroffenen Gebieten flächendeckend, Kennzeichen-Lesesysteme einsetzen. Anschließend sollen alle erfassten Fahrzeuge mit einer Fahrzeug-Datenbank beim Kraftfahrt-Bundesamt abgeglichen werden, um so die Ordnungswidrigkeit des Einfahrens feststellen und ahnden zu können. Eine Maßnahme, die nicht nur die ehemalige Bundesjustizministerin Sabine Leutheusser-Schnarrenberger als völlig unverhältnismäßig ansieht, sondern inzwischen auch der Wissenschaftliche Dienst des Deutschen Bundestages.

Dennoch zeigen die anstehenden Gesetzesänderungen auf breiter Front bei den Polizei- und Ordnungsgesetzen und der Vorstoß von Scheuer zur Einführung einer "Vorratsdatenspeicherung für Autofahrer" durch die Hintertür, wes Geistes Kind so manches Regierungsmitglied ist.

Persönliche Schlussbemerkung

Ich habe in meinem bisherigen Berufsleben sowohl jahrzehntelang mit deutschen Polizeibehörden zusammen gearbeitet als auch mit Polizeibehörden in den Vereinigten Staaten und auch mit solchen oben beschriebenen Fusion Centers zu tun gehabt. Auf der Basis dieser Erfahrungen erlaube ich mir die Einschätzung, dass der Entwicklungsstand von polizeilichen Informationssystemen in Deutschland um Lichtjahre hinter dem in den USA zurückliegt.

Fehlende Ausbildung und "Kultur" in Deutschland für Intelligence Analysis

Das betrifft nicht nur die technischen Leistungsmerkmale. Es betrifft vor allem auch die technische, wie auch die fachliche Kompetenz – hier insbesondere Kompetenz in Fragen der Intelligence Analysis, wofür eine systematische Ausbildung von jungen Polizeibeamten in Deutschland überhaupt nicht vorgesehen ist. Im Glücksfall kann ein Aspirant nach mehrjähriger kriminalistischer Tätigkeit einen Platz an einem wenige Tage dauernden Seminar ergattern, etwa über "Operative Fallanalyse" beim Bundeskriminalamt. Für ein ganzes Bundesland waren vor wenigen Jahren genau zwei Plätze pro Jahr zu vergeben. Das macht deutlich, dass systematische Ausbildung auf dem Gebiet von kriminalistischer Analyse und Auswertung in der deutschen Kriminalpolizei nicht existiert.

Die politischen Entscheider scheinen zu glauben, dass sich jahrzehntelange Fehlentwicklungen und Versäumnisse dadurch lösen lassen, dass man mit viel Geld nach einem viel versprechenden Heilsbringer wirft und das Ganze mit der Aura des Geheimnisvollen umgibt. Doch fehlende kriminalistische Expertise und Intelligence Know-How kann eben NICHT durch einen Automaten ersetzt werden, der vor allem darin brilliert, riesige Heuhaufen an Informationen zu durchwühlen, Objekte auszuweisen, die – zufällig oder auch nicht – gleich heißen oder – zufällig oder durch was auch immer – vom Automaten miteinander in Beziehung gesetzt wurden und daraus dann hübsche, EINFACH ZU VERSTEHENDE Bilder zu produzieren.

Fehlentscheidungen von zwei Jahrzenten bei der IT-Entwicklung für Polizeibehörden können nicht auf der Überholspur ungeschehen gemacht werden

Auf dem Gebiet der technischen Entwicklung, des Ausbaus und der Vernetzung der polizeilichen Informationssysteme des Bundes und der Länder wurde seit mindestens fünfzehn Jahren schlichtweg geschlafen. Zigtausende von Manntagen, in denen die Vertreter aus allen Landesbehörden und der Bundesbehörden sich zusammensetzen, um über so entscheidende Fragen zu beraten, wie, welche Katalogbegriffe in die nächstjährige Fassung der kriminalpolizeilichen Richtlinie für politisch motivierte Kriminalität (KpS-PMK) aufgenommen werden müssen, sind eine grandiose Verschwendung von Kapazitäten und Ressourcen. Es kommt auch kein adäquater Gegenwert heraus, wenn, wie es aktuell durch das Bundesministerium des Innern wieder geschieht, 200.000 (in Worten: zweihunderttausend) Manntage für die Unterstützung beim Projektmanagement an externe Firmen beauftragt werden. Was das polizeiliche Informationswesen in Deutschland weiterbringen würde, wären technische und kriminalistisch-fachliche Kompetenz und nicht Unterstützung bei PROJEKTMANAGEMENT durch Berater von Drittfirmen, die in der Mehrzahl noch nie eine Polizeidienststelle von innen gesehen haben und entsprechende Qualifikationen auch gar nicht mitbringen müssen.

In dieser Situation, und mit dem bei jedem Terroranschlag steigenden Erwartungs- und Erfolgsdruck, der auf Innenministern und polizeilichen Entscheidern in Deutschland inzwischen lastet, ist es naheliegend, sich jetzt auf die Schnellspur zu begeben. Nichts scheint doch einfacher zu sein, als die Versäumnisse seit der Jahrtausendwende dadurch vergessen zu machen, dass man ein installationsfertiges System einkauft. Schließlich hat man auch die fähigsten Fachleute zur Beurteilung eines solchen Systems, nämlich den Innenminister selbst und den Landespolizeipräsidenten – gerüchteweise auch noch einen regionalen Polizeipräsidenten im Schlepptau –, ins Silicon Valley zu Palantir fliegen lassen. Die sich dann in Palo Alto bei Palantir bei einer Vorführung von den herausragenden Leistungsmerkmalen dieses Systems umfassend überzeugten. Das und die "Erfolgsstories" aus US-amerikanischen Polizeibehörden – die ja so eindeutig überzeugend gar nicht sind, wie oben dargestellt ist – genügten, um die Beschaffung auch für die Landespolizei in Hessen zu rechtfertigen.

Mehr zum Thema - "In-Q-Tel" - Wie sich die CIA über Tarnfirmen die informationelle Übermacht im Internet sichert

Diesen Artikel finden Sie im Original auf POLICE-IT.

RT Deutsch bemüht sich um ein breites Meinungsspektrum. Gastbeiträge und Meinungsartikel müssen nicht die Sichtweise der Redaktion widerspiegeln.

Fortsetzung: Teil IX – Was herausgekommen ist: Palantir-Untersuchungsausschuss in Hessen

Durch die Sperrung von RT zielt die EU darauf ab, eine kritische, nicht prowestliche Informationsquelle zum Schweigen zu bringen. Und dies nicht nur hinsichtlich des Ukraine-Kriegs. Der Zugang zu unserer Website wurde erschwert, mehrere Soziale Medien haben unsere Accounts blockiert. Es liegt nun an uns allen, ob in Deutschland und der EU auch weiterhin ein Journalismus jenseits der Mainstream-Narrative betrieben werden kann. Wenn Euch unsere Artikel gefallen, teilt sie gern überall, wo Ihr aktiv seid. Das ist möglich, denn die EU hat weder unsere Arbeit noch das Lesen und Teilen unserer Artikel verboten. Anmerkung: Allerdings hat Österreich mit der Änderung des "Audiovisuellen Mediendienst-Gesetzes" am 13. April diesbezüglich eine Änderung eingeführt, die möglicherweise auch Privatpersonen betrifft. Deswegen bitten wir Euch bis zur Klärung des Sachverhalts, in Österreich unsere Beiträge vorerst nicht in den Sozialen Medien zu teilen.